Danke für den Besuch InnerSelf.com, wo sind sie 20,000+ lebensverändernde Artikel, die „Neue Einstellungen und neue Möglichkeiten“ fördern. Alle Artikel sind übersetzt in Über 30 Sprachen. Abonnieren zum InnerSelf Magazine, das wöchentlich erscheint, und zu Marie T Russells Daily Inspiration. Innerself Magazin erscheint seit 1985.

Internet angeschlossenen Geräte wie Webcams sind nur die Spitze des Eisbergs, wenn es um das Internet der Dinge kommt. DAVID Burillo / Flickr, CC BY-SA

Internet angeschlossenen Geräte wie Webcams sind nur die Spitze des Eisbergs, wenn es um das Internet der Dinge kommt. DAVID Burillo / Flickr, CC BY-SA

Die Reichweite und Anzahl von "Dingen", die mit dem Internet verbunden sind, ist wirklich erstaunlich, einschließlich Überwachungskameras, Öfen, Alarmanlagen, Babyphone und Autos. Sie sind alle online, so dass sie fernüberwacht und über das Internet kontrolliert werden können.

Internet der Dinge (IoT) Geräte enthalten in der Regel Sensoren, Switches und Protokollierungsfunktionen, die Daten über das Internet sammeln und übertragen.

Einige Geräte zur Überwachung verwendet werden, über das Internet in Echtzeit-Status-Updates zur Verfügung zu stellen. Geräte wie Klimaanlagen oder Türschlösser können Sie sie aus der Ferne zu interagieren und zu steuern.

Die meisten Menschen haben eine begrenzte Verständnis für die Sicherheit und den Datenschutz Auswirkungen von IoT-Geräte. Hersteller, die First-to-Market sind für die Entwicklung kostengünstiger Geräte und neue Funktionen mit wenig Rücksicht auf die Sicherheit oder die Privatsphäre belohnt.

Im Mittelpunkt aller IoT-Geräte steht das Embedded Firmware. Dies ist das Betriebssystem, das die Steuerelemente und Funktionen für das Gerät bereitstellt.

Unsere bisherigen Forschung auf Firmware für das Internet-Gerät gezeigt, dass die größten Hersteller von Breitband-Router häufig unsicher und verletzlich Firmware-Komponenten verwendet auch.

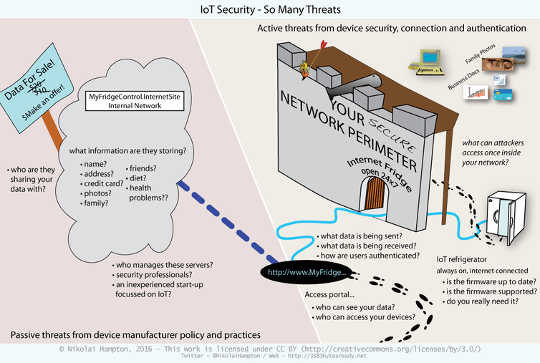

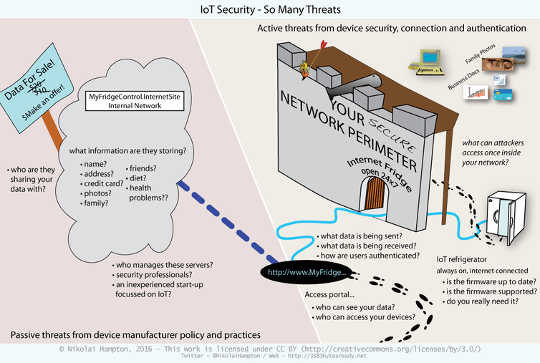

IoT Risiken werden verstärkt durch ihre hoch angebunden und erreichbar Natur. So, zusätzlich zu leiden ähnliche Bedenken wie Breitband-Router, müssen IoT-Geräte gegen ein breiteres Spektrum von geschützt werden aktiv und Passiv Bedrohungen.

Aktive IoT Bedrohungen

Schlecht gesicherte Smart Devices sind eine ernsthafte Bedrohung für die Sicherheit Ihres Netzwerks, egal ob zu Hause oder bei der Arbeit. Da IoT-Geräte häufig an Ihr Netzwerk angeschlossen sind, befinden sie sich dort, wo sie auf andere Netzwerkgeräte zugreifen und diese überwachen können.

Diese Konnektivität könnte es Angreifern ermöglichen, ein kompromittiertes IoT-Gerät zu verwenden, um Ihre Netzwerksicherheitseinstellungen zu umgehen und Angriffe gegen andere Netzwerkgeräte als "von innen" zu starten.

Viele Netzwerk angeschlossenen Geräten verwenden Standard-Passwörter und haben die Sicherheitskontrollen beschränkt, so dass jeder, der online eine unsichere Gerät finden können darauf zugreifen können. Vor kurzem Sicherheitsforscher sogar geschafft, Hack ein Auto, die sich auf leicht zugängliche (und vorhersehbare) Vehicle Identification Numbers (VINs) als einzige Sicherheit stützte.

Hacker haben unsichere Standardkonfigurationen seit Jahrzehnten ausgebeutet. Vor zehn Jahren, als Internet verbundenen (IP) Sicherheitskameras machten, kamen Angreifer Google nach Schlüsselwörtern in der Kamera-Management-Schnittstelle enthalten zu scannen.

Hacker haben unsichere Standardkonfigurationen seit Jahrzehnten ausgebeutet. Vor zehn Jahren, als Internet verbundenen (IP) Sicherheitskameras machten, kamen Angreifer Google nach Schlüsselwörtern in der Kamera-Management-Schnittstelle enthalten zu scannen.

Leider hat die Gerätesicherheit in zehn Jahren nicht viel verbessert. Es gibt Suchmaschinen, die Menschen leicht erlauben kann, zu suchen (und möglicherweise ausnutzen) eine breite Palette von Internet-verbundenen Geräten.

Viele IoT-Geräte sind bereits leicht beeinträchtigt.

Passive Bedrohungen

Im Gegensatz zu den aktiven Bedrohungen entstehen passive Bedrohungen von Herstellern sammeln und private Benutzerdaten zu speichern. Da IoT-Geräte sind lediglich Netzwerk Sensoren verherrlicht, verlassen sie sich auf Hersteller-Server die Verarbeitung und Analyse zu tun.

So Endanwender kann frei alles von Kredit-Informationen teilen persönliche Details zu intim. Ihre IoT-Geräte können am Ende mehr über Ihr persönliches Leben zu wissen, als Sie.

Geräte wie das Fitbit können sogar Daten sammeln, um sie zu bewerten Versicherungsansprüche.

Da Hersteller so viele Daten sammeln, müssen wir alle die langfristigen Risiken und Bedrohungen verstehen. Unbestimmte Datenspeicherung durch Dritte ist ein wichtiges Anliegen. Das Ausmaß der Probleme im Zusammenhang mit der Datenerhebung ist erst am Anfang.

Konzentrierte privaten Benutzerdaten auf Netzwerk-Server stellt auch ein attraktives Ziel für Cyber-Kriminelle. Mit nur einem einzigen Herstellers Geräte Durch Kompromisse, könnte ein Hacker Zugriff auf Millionen von Menschen, die Details in einem Angriff zu gewinnen.

Was können Sie tun?

Leider sind wir den Herstellern ausgeliefert. Die Geschichte zeigt, dass ihre Interessen nicht immer mit unseren übereinstimmen. Ihre Aufgabe ist es, neue und aufregende Geräte so günstig und schnell wie möglich auf den Markt zu bringen.

IoT-Geräte sind oft nicht transparent genug. Die meisten Geräte können nur mit der herstellereigenen Software verwendet werden. Es wird jedoch nur wenig darüber informiert, welche Daten gesammelt oder wie sie gespeichert und gesichert werden.

Aber, wenn Sie die neuesten Gadgets mit neuen und glänzenden Funktionen haben müssen, hier sind einige Hausaufgaben zu erledigen:

-

Fragen Sie sich, ob der Nutzen die Privatsphäre und die Sicherheit Risiken überwiegen.

-

Finde heraus, wer das Gerät herstellt. Sind sie bekannt und bieten sie gute Unterstützung?

-

Haben sie eine einfach zu verstehende Datenschutzerklärung? Und wie tun sie verwenden oder Ihre Daten zu schützen?

-

Wenn möglich, suchen Sie nach einem Gerät mit einer offenen Plattform, das Sie nicht in einem einzigen Dienst einsperrt. Die Möglichkeit, Daten auf einen Server Ihrer Wahl zu laden, gibt Ihnen Flexibilität.

-

Wenn Sie bereits ein IoT Gerät erworben haben, Google-Suche nach "ist [Ihr Gerätename] zu sichern?", Um herauszufinden, was Sicherheitsexperten und Nutzer haben bereits erlebt.

Wir alle müssen die Art der Daten, die wir teilen, verstehen. Während IoT-Geräte Vorteile versprechen, bringen sie Risiken in Bezug auf unsere Privatsphäre und Sicherheit mit sich.

Internet angeschlossenen Geräte wie Webcams sind nur die Spitze des Eisbergs, wenn es um das Internet der Dinge kommt. DAVID Burillo / Flickr, CC BY-SA

Internet angeschlossenen Geräte wie Webcams sind nur die Spitze des Eisbergs, wenn es um das Internet der Dinge kommt. DAVID Burillo / Flickr, CC BY-SA

Hacker haben unsichere Standardkonfigurationen seit Jahrzehnten ausgebeutet. Vor zehn Jahren, als Internet verbundenen (IP) Sicherheitskameras machten, kamen Angreifer Google nach Schlüsselwörtern in der Kamera-Management-Schnittstelle enthalten zu scannen.

Hacker haben unsichere Standardkonfigurationen seit Jahrzehnten ausgebeutet. Vor zehn Jahren, als Internet verbundenen (IP) Sicherheitskameras machten, kamen Angreifer Google nach Schlüsselwörtern in der Kamera-Management-Schnittstelle enthalten zu scannen.