In den kommenden Monaten wird die in Seattle ansässige Non-Profit-Organisation gegründet Das Tor-Projekt wird einige Änderungen vornehmen, um zu verbessern, wie das Tor-Netzwerk die Privatsphäre und Sicherheit der Benutzer schützt. Mit dem kostenlosen Netzwerk können Benutzer anonym im Internet surfen. Zum Beispiel kann die Verwendung von Tor das Risiko verringern, identifiziert zu werden, wenn sich Dissidenten gegen ihre Regierungen aussprechen, Whistleblower mit Journalisten kommunizieren und Opfer von häuslicher Gewalt Hilfe suchen. ![]()

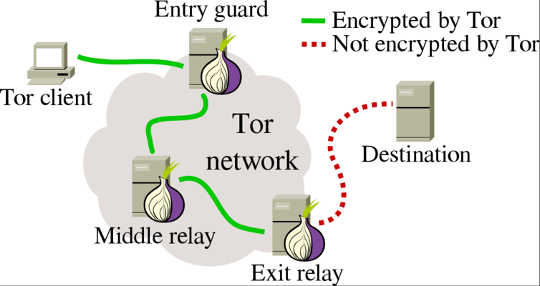

In seiner allgemeinsten und am besten bekannten Funktion, eine Person, die das freie benutzt Tor-Browser - im Wesentlichen eine datenschutzfreundliche Version von Firefox - nutzt das Internet meist normal. Hinter den Kulissen wickeln der Browser und das Netzwerk den Webverkehr ab, indem sie die Kommunikation über eine Kette von drei zufällig ausgewählten Computern aus der ganzen Welt, sogenannten "Relays", steuern. Ab März 2017, dem Tor-Netzwerk zählt fast 7,000 dieser Relais. Das Ziel der Nutzung dieser Relais ist es, die Identität eines Benutzers von seiner Aktivität zu entkoppeln.

Tor prallt den Webverkehr über drei zufällig ausgewählte Tor-Relays von insgesamt 7,000-Relays ab.

Tor prallt den Webverkehr über drei zufällig ausgewählte Tor-Relays von insgesamt 7,000-Relays ab.

Aber diese Nutzer verwenden im Allgemeinen immer noch Websites anderer, was auch möglich ist schließen or unter Druck gesetzt, um Online-Aktivitäten zu zensieren. Meine eigene Arbeit als Stipendiat und freiwilliges Mitglied des The Tor Project beschäftigt sich auch mit der Art und Weise, wie Menschen Websites privat und anonym hosten können, wo die meisten Upgrades auf das System kommen.

Dieses Element des Tor - Netzwerks heißt "onion services" und ermöglicht es einer Person, eine Website (oder eine Filesharing - Site oder einen Chat - Dienst oder sogar ein Videotelefonie - System) von einem dedizierten Server oder sogar ihrem eigenen Computer aus zu betreiben Welt ist es. Das macht es für Behörden oder Gegner sehr viel schwerer, sich niederzulassen. Die bevorstehenden Änderungen wird Fehler im ursprünglichen Design des Systems beheben und moderne Kryptographie verwenden, um das System zukunftssicher zu machen. Sie werden die Sicherheit und Anonymität für bestehende Tor-Benutzer verbessern und möglicherweise zusätzliche Benutzer anziehen, die besorgt waren, dass der vorherige Schutz nicht ausreichte, um online zu kommunizieren und sich auszudrücken.

Zwiebel Dienstleistungen verstehen

Ab März 2017, ein geschätzter 50,000 Zwiebelservice arbeiten auf dem Tor-Netzwerk. Da die Onion-Dienste jedoch immer online und offline geschaltet werden, ist es schwierig, genaue Zahlen zu erhalten. Ihr Name kommt von der Tatsache, dass ihre Identitäten und Aktivitäten wie die Tor-Benutzer durch mehrere Verschlüsselungsebenen wie die einer Zwiebel geschützt sind.

Während Kriminelle sind häufig frühe Adoptierende Wenn mehr Menschen das System nutzen, werden legale und ethische Anwendungen viel häufiger verwendet als illegale. Viele Onion-Dienste hosten Websites, Chat-Sites und Videoanrufdienste. Wir wissen nicht alles, was sie tun, weil The Tor Project entwirft Privatsphäre in seine Technologie, so ist es nicht und kann nicht verfolgen. Wenn neue onion-Dienste eingerichtet werden, ist ihre Existenz übrigens standardmäßig privat; Ein Betreiber muss entscheiden, öffentlich die Existenz eines Dienstes zu übertragen.

Viele Besitzer geben jedoch ihre Existenz bekannt, und die Ahmia Suchmaschine bietet eine bequeme Möglichkeit, alle öffentlich bekannten Onion-Dienste zu finden. Sie sind so vielfältig wie das Internet selbst, einschließlich a Suchmaschine, eine literarische Zeitschrift und ein Archiv des marxistischen und verwandten Schreibens. Facebook hat sogar einen Weg für Tor-Benutzer verbinden Sie sich direkt mit seinem Social Media Service.

Erstellen einer Zwiebelstelle

Wenn ein datenschutzbewusster Benutzer einen Onion-Service einrichtet (entweder manuell oder mit einem Tool von Drittanbietern wie Zwiebelanteil), Personen, die sich mit ihm verbinden möchten, müssen den Tor Browser oder andere Tor-fähige Software benutzen; Normale Browser wie Chrome und Firefox können keine Verbindung zu Domains herstellen, deren Namen auf ".onion" enden. (Personen, die Onion-Sites ohne den gesamten Anonymitätsschutz des Netzwerks ansehen möchten, können diese besuchen) Tor2web, die als Brücke zwischen dem offenen Netz und dem Tor-Netzwerk fungiert.)

Ursprünglich sollte ein neuer Zwiebelservice nur seinem Schöpfer bekannt sein, der wählen konnte, ob und wie man anderen von seiner Existenz erzählt. Natürlich möchten einige, wie Facebook, das Wort so weit wie möglich verbreiten. Aber nicht jeder möchte seine Tor-Site oder seinen Service für die Öffentlichkeit öffnen, wie es die Such- und Social-Media-Sites tun.

Ein Konstruktionsfehler ermöglichte es einem Gegner jedoch, etwas über die Schaffung eines neuen Zwiebelservice zu erfahren. Dies geschah, weil Onion-Dienste jeden Tag ihre Existenz mehreren Tor-Relays ankündigten. Wie in 2014, ein Angreifer könnte möglicherweise genug Relais steuern die Registrierung neuer Dienste verfolgen und langsam eine Liste von Onion-Sites erstellen - sowohl geheim als auch öffentlich - im Laufe der Zeit.

Derselbe Konstruktionsfehler ermöglichte es einem Angreifer auch, vorherzusagen, welche Relays ein bestimmter Dienst am nächsten Tag kontaktieren würde, so dass der Angreifer genau diese Relays werden konnte und der onion-Dienst nicht mehr erreichbar war. Nicht nur könnte jemand, der einen privaten, geheimen Zwiebelservice betreiben möchte, unter bestimmten Umständen entlarvt werden, sondern seine Seite könnte auch offline genommen werden.

Die Aktualisierungen für das System behebe diese beiden Probleme. Zuerst werden die Relais, die für den täglichen Check-In jeden Servicekontakt haben, nach dem Zufallsprinzip zugewiesen. Und zweitens wird die Check-in-Nachricht selbst verschlüsselt, so dass ein Relay seinen Anweisungen folgen kann, aber der menschliche Operator wird es nicht lesen können.

Domains sicherer benennen

Eine andere Form der Sicherheit hat zur Folge, dass die Namen von Onion-Diensten schwerer zu merken sind. Onion-Domains sind nicht wie normale Websites benannt: facebook.com, theconversation.com und so weiter. Stattdessen werden ihre Namen aus zufällig generierten kryptografischen Daten abgeleitet und erscheinen oft wie expyuzz4wqqyqhjn.onion, das ist die Website von The Tor Project. (Es ist möglich, Zwiebeldomänen immer wieder zu generieren, bis ein Benutzer zu einem Objekt gelangt, das ein bisschen leichter zu erkennen ist. Facebook hat das geschafft und - mit einer Kombination aus Glück und roher Rechenleistung - geschafft, etwas zu erschaffen facebookcorewwwi.onion.)

Ältere Onion-Dienste hatten Namen, die aus zufälligen 16-Zeichen bestanden. Die neuen werden 56-Zeichen verwenden und ihre Domänennamen wie folgt aussehen lassen: l5satjgud6gucryazcyvyvhuxhr74u6ygigiuyxe3a6ysis67oraron.onion.

Während die genauen Auswirkungen auf die Fähigkeit der Benutzer, Adressen von Onion-Diensten einzugeben, nicht untersucht wurden, sollte die Verlängerung ihrer Namen die Dinge nicht viel beeinflussen. Da Onion-Domain-Namen immer schwer zu merken waren, nutzen die meisten Benutzer die Lesezeichen des Tor-Browsers oder kopieren und fügen Domain-Namen in Adressfelder ein.

Schutz von Zwiebelstellen

All dieses neue Design macht es wesentlich schwieriger, einen Zwiebelservice zu finden, dessen Betreiber ihn versteckt halten möchte. Was aber, wenn ein Gegner es noch herausfindet? Das Tor-Projekt hat dieses Problem gelöst, indem Onion-Dienste die potenziellen Benutzer aufgefordert haben, vor der Verwendung ein Kennwort einzugeben.

Darüber hinaus aktualisiert The Tor Project die Kryptografie, die Onion Services einsetzt. Ältere Versionen von Tor verwendet a Kryptosystem namens RSA, die durch Berechnung der beiden Primfaktoren sehr großer Zahlen gebrochen werden könnte. Während RSA noch nicht als unsicher angesehen wird, haben Forscher sich ausgedacht mehrere Angriffe, so ersetzt The Tor Project es durch das, was man nennt Elliptische Kurven-Kryptographie, die Schlüssel verwendet, die kürzer, effizienter und mindestens so sicher sind.

Die Entwickler aktualisieren auch andere grundlegende Elemente der in Tor verwendeten Verschlüsselungsstandards. Die Hash-Funktion, die Tor verwendet, um kurze und konstante Textzeichenfolgen aus beliebig langen Daten abzuleiten, wird sich von den unruhigen - und ändern teilweise gebrochen - SHA-1 zum modernen SHA-3. Darüber hinaus geheime Schlüssel für die Advanced Encryption Standard Das Kryptosystem wird doppelt so lang sein wie zuvor - und daher wesentlich schwerer zu knacken. Diese richten sich nicht an bestimmte unmittelbare Bedrohungen, sondern schützen vor zukünftigen Verbesserungen der Angriffsverschlüsselung.

Mit diesen Verbesserungen der Software, auf der Tor läuft, erwarten wir, dass wir zukünftige Angriffe verhindern und Tor-Benutzer auf der ganzen Welt schützen können. Bessere Anonymität ist jedoch nur ein Aspekt im Gesamtbild. Mehr Experimentierfreudigkeit und Forschung sind notwendig, um die Nutzung von Zwiebeldiensten zu erleichtern.

Über den Autor

Philipp Winter, Postdoktorand in Informatik, Princeton University

Dieser Artikel wurde ursprünglich veröffentlicht am Das Gespräch.. Lies das Original Artikel.

Bücher zum Thema

at InnerSelf Market und Amazon