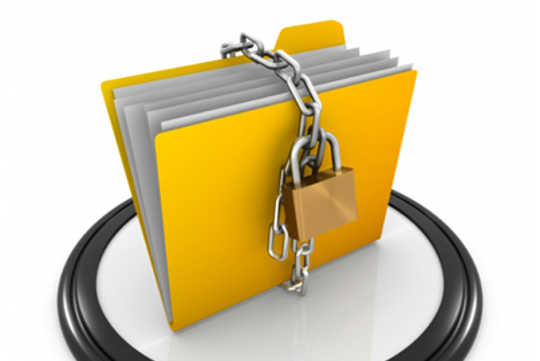

Mit zunehmender Verbreitung von Cloud-Speicher wird die Datensicherheit immer wichtiger. Unternehmen und Schulen haben ihre Nutzung von Diensten wie Google Drive seit einiger Zeit verstärkt, und viele einzelne Benutzer speichern auch Dateien auf Dropbox, Box, Amazon Drive, Microsoft OneDrive und dergleichen.

Mit zunehmender Verbreitung von Cloud-Speicher wird die Datensicherheit immer wichtiger. Unternehmen und Schulen haben ihre Nutzung von Diensten wie Google Drive seit einiger Zeit verstärkt, und viele einzelne Benutzer speichern auch Dateien auf Dropbox, Box, Amazon Drive, Microsoft OneDrive und dergleichen.

Die Entdeckung, dass neuseeländische Kinder im Alter von sechs oder sieben Jahren sexuell eindeutige Bilder von sich online veröffentlichen, kann für viele, insbesondere für Eltern, ein Schock sein. Die Realität ist, dass es für viele Teenager heutzutage nicht ungewöhnlich ist, sich mit explizitem Material zu beschäftigen.

Die Entdeckung, dass neuseeländische Kinder im Alter von sechs oder sieben Jahren sexuell eindeutige Bilder von sich online veröffentlichen, kann für viele, insbesondere für Eltern, ein Schock sein. Die Realität ist, dass es für viele Teenager heutzutage nicht ungewöhnlich ist, sich mit explizitem Material zu beschäftigen.

Hunderte der Top-Websites der Welt verfolgen routinemäßig nach den Ergebnissen einer Studie von Forschern der Princeton University jeden Tastendruck, jede Mausbewegung und Eingabe in ein Webformular - noch bevor es eingereicht oder später aufgegeben wird.

Hunderte der Top-Websites der Welt verfolgen routinemäßig nach den Ergebnissen einer Studie von Forschern der Princeton University jeden Tastendruck, jede Mausbewegung und Eingabe in ein Webformular - noch bevor es eingereicht oder später aufgegeben wird.

Haben Sie sich jemals gefragt, warum Ihr Computer Ihnen häufig Anzeigen zeigt, die auf Ihre Interessen zugeschnitten zu sein scheinen? Die Antwort lautet Big Data.

Haben Sie sich jemals gefragt, warum Ihr Computer Ihnen häufig Anzeigen zeigt, die auf Ihre Interessen zugeschnitten zu sein scheinen? Die Antwort lautet Big Data.

Wenn Sie der Besitzer einer Kredit- oder Debitkarte sind, besteht eine nicht zu vernachlässigende Wahrscheinlichkeit, dass Sie wie Millionen von Menschen auf der ganzen Welt betrogen werden.

Wenn Sie der Besitzer einer Kredit- oder Debitkarte sind, besteht eine nicht zu vernachlässigende Wahrscheinlichkeit, dass Sie wie Millionen von Menschen auf der ganzen Welt betrogen werden.

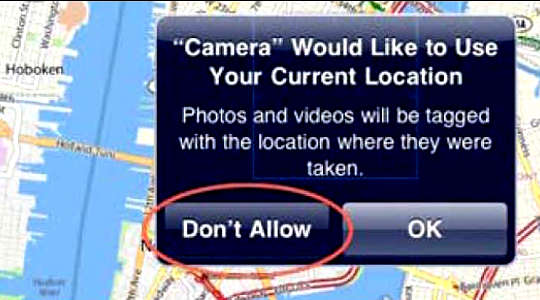

Unsere Handys können viel über uns selbst offenbaren: Wo wir leben und arbeiten; wer unsere Familie, Freunde und Bekannte sind; wie (und sogar was) wir mit ihnen kommunizieren; und unsere persönlichen Gewohnheiten.

Unsere Handys können viel über uns selbst offenbaren: Wo wir leben und arbeiten; wer unsere Familie, Freunde und Bekannte sind; wie (und sogar was) wir mit ihnen kommunizieren; und unsere persönlichen Gewohnheiten.

Fiktive Metaphern sind wichtig, und im Kampf um die Wahrung unserer bürgerlichen Freiheiten spielen nur wenige Metaphern eine größere Rolle als George Orwells 1984. Obwohl sie vor fast 70 Jahren veröffentlicht wurde, ist die anhaltende Salienz dieser archetypischen Dystopie unbestreitbar.

Fiktive Metaphern sind wichtig, und im Kampf um die Wahrung unserer bürgerlichen Freiheiten spielen nur wenige Metaphern eine größere Rolle als George Orwells 1984. Obwohl sie vor fast 70 Jahren veröffentlicht wurde, ist die anhaltende Salienz dieser archetypischen Dystopie unbestreitbar.

Harvard hat kürzlich Eintrittsangebote für einige ankommende Studienanfänger aufgehoben, die an einer privaten Facebook-Gruppe teilnahmen, die offensive Memes teilte.

Harvard hat kürzlich Eintrittsangebote für einige ankommende Studienanfänger aufgehoben, die an einer privaten Facebook-Gruppe teilnahmen, die offensive Memes teilte.

Mindestens 40% der australischen Haushalte haben jetzt mindestens ein Heim "Internet der Dinge" Gerät. Dies sind Kühlschränke, Jalousien, Schlösser und andere Geräte, die mit dem Internet verbunden sind.

Mindestens 40% der australischen Haushalte haben jetzt mindestens ein Heim "Internet der Dinge" Gerät. Dies sind Kühlschränke, Jalousien, Schlösser und andere Geräte, die mit dem Internet verbunden sind.

Wer viel Zeit im Internet verbringt, kennt das Sprichwort: "Wenn du nicht zahlst, bist du das Produkt". Das stimmt nicht genau.

Wer viel Zeit im Internet verbringt, kennt das Sprichwort: "Wenn du nicht zahlst, bist du das Produkt". Das stimmt nicht genau. ![]()

Denke darüber nach, was du heute mit deinen Freunden auf Facebook geteilt hast. Waren es Gefühle von "Stress" oder "Versagen" oder vielleicht "Freude", "Liebe" oder "Aufregung"?

Denke darüber nach, was du heute mit deinen Freunden auf Facebook geteilt hast. Waren es Gefühle von "Stress" oder "Versagen" oder vielleicht "Freude", "Liebe" oder "Aufregung"?

Jüngste Berichte deuten darauf hin, dass Terroristen jetzt Bomben erzeugen können, die so dünn sind, dass sie durch das Röntgen-Screening, das unsere Handgepäck-Taschen durchmachen, nicht entdeckt werden können.

Jüngste Berichte deuten darauf hin, dass Terroristen jetzt Bomben erzeugen können, die so dünn sind, dass sie durch das Röntgen-Screening, das unsere Handgepäck-Taschen durchmachen, nicht entdeckt werden können.

In mindestens 74-Ländern, darunter Russland, Spanien, der Türkei und Japan, wurden Störungen berichtet, und es gab auch Berichte über US-Infiltrationen

In mindestens 74-Ländern, darunter Russland, Spanien, der Türkei und Japan, wurden Störungen berichtet, und es gab auch Berichte über US-Infiltrationen

Was würde es bedeuten, wenn Sie alle Ihre persönlichen Dokumente verloren haben, wie beispielsweise Ihre Familienfotos, Recherchen oder Geschäftsunterlagen?

Was würde es bedeuten, wenn Sie alle Ihre persönlichen Dokumente verloren haben, wie beispielsweise Ihre Familienfotos, Recherchen oder Geschäftsunterlagen?

Große Cyberangriffe mit atemberaubenden Statistiken, wie der Bruch einer Milliarde Yahoo Accounts in 2016, greifen die meisten Schlagzeilen.

Große Cyberangriffe mit atemberaubenden Statistiken, wie der Bruch einer Milliarde Yahoo Accounts in 2016, greifen die meisten Schlagzeilen.

Wir zahlen unsere monatliche Internetrechnung, um auf das Internet zugreifen zu können. Wir bezahlen es nicht, um unserem Internet Service Provider (ISP) eine Chance zu geben, unsere privaten Daten zu sammeln und zu verkaufen, um mehr Geld zu verdienen.

Wir zahlen unsere monatliche Internetrechnung, um auf das Internet zugreifen zu können. Wir bezahlen es nicht, um unserem Internet Service Provider (ISP) eine Chance zu geben, unsere privaten Daten zu sammeln und zu verkaufen, um mehr Geld zu verdienen.

Der US-Senat stimmte letzte Woche zu, Internetdienstanbietern zu erlauben, Daten über die Online-Aktivitäten ihrer Kunden an Werbetreibende zu verkaufen.

Der US-Senat stimmte letzte Woche zu, Internetdienstanbietern zu erlauben, Daten über die Online-Aktivitäten ihrer Kunden an Werbetreibende zu verkaufen.

Wir produzieren mehr Daten als je zuvor, mit mehr als 2.5-Trillionen Byte pro Tag, laut Computer-Riese IBM.

Wir produzieren mehr Daten als je zuvor, mit mehr als 2.5-Trillionen Byte pro Tag, laut Computer-Riese IBM.

Die Tech-Revolution kommt in die Werbung. Chatbots ersetzen Menschen, Big Data bedroht unsere Privatsphäre und die Blockchain verbindet alles miteinander.

Die Einführung neuer Sicherheitsmaßnahmen für die Luftfahrtindustrie wird von den Regierungen selten auf die leichte Schulter genommen.

Die Einführung neuer Sicherheitsmaßnahmen für die Luftfahrtindustrie wird von den Regierungen selten auf die leichte Schulter genommen.

Als die indische Regierung kürzlich zwei hochwertige Geldscheine verbot, führte dies zu allerlei Chaos.

Als die indische Regierung kürzlich zwei hochwertige Geldscheine verbot, führte dies zu allerlei Chaos.

In den kommenden Monaten wird das in Seattle ansässige gemeinnützige Projekt The Tor einige Änderungen vornehmen, um zu verbessern, wie das Tor-Netzwerk die Privatsphäre und Sicherheit der Nutzer schützt.

In den kommenden Monaten wird das in Seattle ansässige gemeinnützige Projekt The Tor einige Änderungen vornehmen, um zu verbessern, wie das Tor-Netzwerk die Privatsphäre und Sicherheit der Nutzer schützt.

Unternehmen werden täglich mit Phishing-Betrug bombardiert.