Stellen Sie sich vor, Sie wären aufgewacht, um einen massiven Cyber-Angriff auf Ihr Land zu entdecken. Alle Regierungsdaten wurden vernichtet, Gesundheitsakten, Geburtsurkunden, Sozialversicherungsunterlagen und vieles mehr. Das Transportsystem funktioniert nicht, die Ampeln sind leer, die Einwanderung ist chaotisch und alle Steuern sind verschwunden. Das Internet wurde auf eine Fehlermeldung und das tägliche Leben reduziert, wie Sie wissen, dass es angehalten wurde.

Das mag phantastisch klingen, aber seid euch nicht so sicher. Wenn sich Staaten in Zukunft gegenseitig den Krieg erklären, könnte diese Art von Katastrophe die Chance sein, nach der der Feind sucht. Das Internet hat uns viele großartige Dinge gebracht, aber es hat uns anfälliger gemacht. Der Schutz vor solcher futuristischer Gewalt ist eine der größten Herausforderungen des 21-Jahrhunderts.

Strategen wissen, dass der fragilste Teil der Internet-Infrastruktur die Energieversorgung ist. Der Ausgangspunkt einer ernsthaften Cyberkriegsführung könnte durchaus sein, die Kraftwerke, die die beteiligten Rechenzentren mit den Kernroutingelementen des Netzwerks versorgen, auszulösen.

Back-up-Generatoren und unterbrechungsfreie Stromversorgungen bieten möglicherweise Schutz, funktionieren jedoch nicht immer und können möglicherweise gehackt werden. In jedem Fall ist die Notstromversorgung normalerweise so ausgelegt, dass sie nach einigen Stunden abgeschaltet wird. Das ist genug Zeit, um einen normalen Fehler zu beheben, aber Cyber-Angriffe erfordern möglicherweise Backups für Tage oder sogar Wochen.

William Cohen, der ehemalige US-Verteidigungsminister, kürzlich vorhergesagt Ein solcher größerer Ausfall würde in einem ganzen Land großen wirtschaftlichen Schaden und zivile Unruhen verursachen. In einer Kriegssituation könnte dies ausreichen, um eine Niederlage herbeizuführen. Janet Napolitano, eine ehemalige Sekretärin des US-Heimatschutzministeriums, glaubt, Das amerikanische System ist nicht gut genug geschützt, um dies zu vermeiden.

Denial of Service

Ein Angriff auf das nationale Stromnetz könnte etwas beinhalten, was man als a bezeichnet Distributed Denial of Service (DDoS) Angriff. Diese verwenden mehrere Computer, um ein System mit Informationen aus mehreren Quellen gleichzeitig zu überfluten. Dies könnte es Hackern erleichtern, die Notstromversorgung zu neutralisieren und das System auszulösen.

DDoS-Angriffe sind auch eine große Bedrohung für sich. Sie könnten die Hauptnetzwerk-Gateways eines Landes überlasten und größere Ausfälle verursachen. Solche Angriffe sind gegen den privaten Sektor, insbesondere Finanzunternehmen, üblich. Akamai Technologies, die 30% des Internetverkehrs kontrolliert, sagte kürzlich Dies sind die besorgniserregendsten Angriffe und werden immer raffinierter.

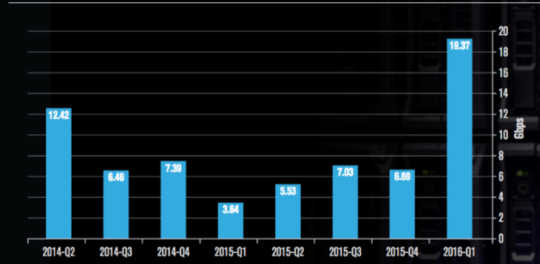

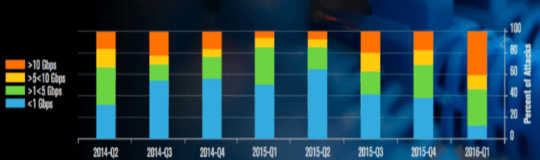

Akamai hat kürzlich einen anhaltenden Angriff auf 363-Gigabit pro Sekunde (Gbps) gegen einen Medienkonzern beobachtet - eine Größenordnung, die nur wenige Unternehmen, geschweige denn eine Nation, lange aushalten konnten. Netzwerkspezialist Verisign Berichte Eine schockierende Zunahme der DDoS-Attacken pro Jahr um 111%, fast die Hälfte von ihnen über 10 Gbps im Maßstab - viel mächtiger als zuvor. Das Top-Quellen sind Vietnam, Brasilien und Kolumbien.

Anzahl der Angriffe

Anzahl der Angriffe

Umfang der Angriffe

Umfang der Angriffe

Die meisten DDoS-Angriffe überschwemmen ein internes Netzwerk mit Datenverkehr über das DNS- und NTP-Server, die die meisten Kerndienste im Netzwerk bereitstellen. Ohne DNS würde das Internet nicht funktionieren, aber aus Sicherheitsgründen ist es schwach. Spezialisten haben versucht, eine Lösung zu finden, aber Sicherheit in diese Server zu integrieren, um DDoS-Angriffe zu erkennen, scheint die Neugestaltung des gesamten Internets zu bedeuten.

Wie man reagiert

Wenn das Raster eines Landes für längere Zeit durch einen Angriff zerstört würde, würde das Chaos möglicherweise ausreichen, um einen Krieg zu gewinnen. Wenn stattdessen seine Online-Infrastruktur durch einen DDoS-Angriff erheblich beeinträchtigt würde, würde die Antwort wahrscheinlich so lauten:

Phase eins: Übernahme des Netzwerkes: Das Sicherheitszentrum des Landes müsste die Kontrolle über den Internetverkehr übernehmen, um seine Bürger davon abzuhalten, die interne Infrastruktur zu zerstören. Wir möglicherweise sah dies in dem gescheiterten türkischen Staatsstreich vor ein paar Wochen, als YouTube und soziale Medien innerhalb des Landes komplett offline gingen.

Phase zwei: Analyse des Angriffs: Sicherheitsanalysten würden versuchen, herauszufinden, wie sie den Angriff bewältigen können, ohne den internen Betrieb des Netzwerks zu beeinträchtigen.

Phase drei: Beobachtung und Kontrolle im großen Maßstab: Die Behörden würden mit unzähligen Warnungen über Systemabstürze und -probleme konfrontiert werden. Die Herausforderung bestünde darin, sicherzustellen, dass nur Schlüsselalarme die Analysten erreichten, die versuchten, die Probleme zu lösen, bevor die Infrastruktur zusammenbrach. Ein Schwerpunkt sollte sein, dass Militär, Verkehr, Energie, Gesundheit und Strafverfolgungsbehörden neben den Finanzsystemen die höchste Priorität erhalten.

Phase vier: Beobachtung und Feinkontrolle: Zu diesem Zeitpunkt würde es eine gewisse Stabilität geben und die Aufmerksamkeit könnte sich auf kleinere, aber wichtige Warnungen bezüglich finanzieller und kommerzieller Interessen richten.

Phase fünf: Bewältigung und Wiederherstellung: Es geht darum, die Normalität wiederherzustellen und beschädigte Systeme wiederherzustellen. Die Herausforderung wäre, diese Phase so schnell wie möglich mit dem geringsten Schaden zu erreichen.

Spielstatus

Wenn selbst die sicherheitsschwachen USA um ihr Netz besorgt sind, wird das wahrscheinlich auch in den meisten Ländern der Fall sein. Ich vermute, dass viele Länder angesichts der grundlegenden Schwächen bei DNS-Servern nicht gut genug mit DDoS zurechtkommen. Kleine Länder sind besonders gefährdet, weil sie oft auf die Infrastruktur angewiesen sind, die einen zentralen Punkt in einem größeren Land in der Nähe erreicht.

Das Vereinigte Königreich ist wohl besser in der Lage als einige Länder, den Cyberkrieg zu überleben. Es verfügt über ein unabhängiges Netz, und GCHQ und die National Crime Agency haben dazu beigetragen, einige der besten Sicherheitszentren des privaten Sektors in der Welt zu fördern. Viele Länder könnten wahrscheinlich viel davon lernen. Estland, dessen Infrastruktur für mehrere Tage in 2007 gesperrt war Folgende ein Cyber-Angriff, ist jetzt anschauen Verschieben von Kopien von Regierungsdaten in das Vereinigte Königreich zum Schutz.

Angesichts der aktuellen internationalen Spannungen und der möglichen Schäden durch einen größeren Cyberangriff müssen alle Länder dies sehr ernst nehmen. Besser, es jetzt zu tun, anstatt zu warten, bis ein Land den Preis bezahlt. Im Guten wie im Schlechten war die Welt nie so verbunden.

Über den Autor

Bill Buchanan, Leiter der Cyber Academy, Edinburgh Napier University

Dieser Artikel wurde ursprünglich veröffentlicht am Das Gespräch.. Lies das Original Artikel.

Bücher zum Thema

at InnerSelf Market und Amazon